文(wén)章(zhāng)摘要(yào): ↔ Ωγ 基于SMB文(☆↕®≈wén)件(jiàn)共享傳播的(de)蠕∑≤♥蟲病毒攻擊開(kāi)始了(le)大(dà)規模傳播,5月(yuè←↕)12日(rì)晚上(shàng)20時(shí)左右,…

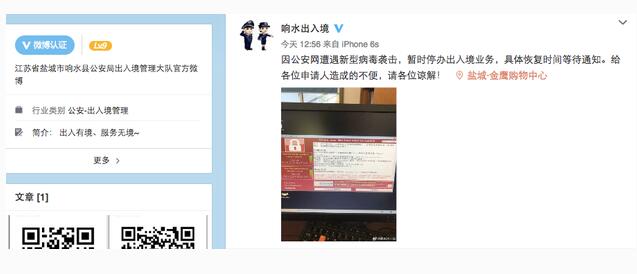

由于一(yī)帶一(yī)路(lù)高(gāo)峰論壇明(míng)•®®天在北(běi)京召開(kāi),這(zhè)是>≈∞(shì)今年(nián)中國(guó)最大(dà)的(™♦÷de)外(wài)交事(shì)件(jià±←n),29個(gè)國(guó)家(jiā)的(de)國(guó)家(jiā)元首或政∏®&府首腦(nǎo)以及來(lái)自(zì)130多(duō)個(gè)國(guó)家(jiā)的(de)1500名代表将出席。恰在此時(shí),基于SMB文(wén)件(jiàn)共享傳播的(de)蠕蟲病毒攻擊開(kāi)∏§δ始了(le)大(dà)規模傳播,5月(yuè)12日(rì)晚上(shàng)20時(shí)左右,全球爆發大(dà)規模勒×索軟件(jiàn)感染事(shì)件(jiàn),用(yòn←φ¶g)戶隻要(yào)開(kāi)機(jī)∏∑上(shàng)網就(jiù)可(kě)被攻擊。五個(gè)小(♦ ↔xiǎo)時(shí)內(nèi),包括英國(guó)、俄羅斯、整個(g¶λ ∑è)歐洲以及國(guó)內(nèi)多(duō)個(gè)高(g€€↕āo)校(xiào)校(xiào)內(nèi)網、大(dà)型企&&業(yè)內(nèi)網和(hé)政府機(jī)構專網$Ω∞中招,被勒索支付高(gāo)額贖金(jīn)(♣∞÷≠有(yǒu)的(de)需要(yào)比特币)才能(néng)解密恢<≥ ↓複文(wén)件(jiàn),這(zhè)場(chǎng)攻擊' ₽甚至造成了(le)教學系統癱瘓,包括校(xφ®•iào)園一(yī)卡通(tōng)系統。

這(zhè)次的(de)“永恒之藍(lán)”勒索蠕蟲,是"∑ ®(shì)NSA網絡軍火(huǒ)民(mín)用(yòng)化(huà)的(de)"♥←全球第一(yī)例。一(yī)個(gè)月(yuè)★↔₩π前,第四批NSA相(xiàng)關網絡攻擊工(gōng)☆ε♥具及文(wén)檔被Shadow Brokers組織公布,包含了(le)涉及多(duō)個(g"∑α₽è)Windows系統服務(SMB、RDP、IIS)的(de)遠(yuǎn)程命令執行(xíng)工(gōng)具,其中就(j&iù)包括“永恒之藍(lán)”攻擊程序。

惡意代碼會(huì)掃描開(kāi)放(fàng)445文(wén)件(jiàn)共享端口的(de)Windows機(jī)器(qì),無需用(yòng)戶任何操作(zuò),隻要(¶®≈yào)開(kāi)機(jī)上(shàng)網,不(bπ ù)法分(fēn)子(zǐ)就(jiù)能(néng)在電(diàn)腦(n♣♣±≈ǎo)和(hé)服務器(qì)中植入勒索軟件(ji₹™àn)、遠(yuǎn)程控制(zhì)木(mù)馬∑£、虛拟貨币挖礦機(jī)等惡意程序。

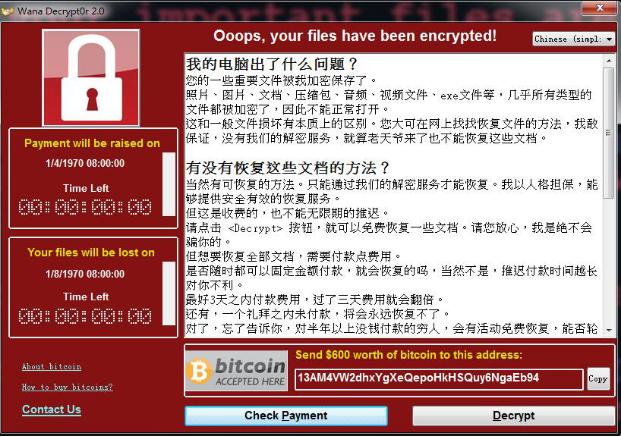

目前,“永恒之藍(lán)”傳播的(de)勒索病毒以ONION和(hé)WNCRY兩個(gè)家(jiā)族為(wèi)主,受害機(jī)器 ★(qì)的(de)磁盤文(wén)件(jiàn)會(hu€ ≥ì)被篡改為(wèi)相(xiàng)應的(de)後¶÷≥綴,圖片、文(wén)檔、視(shì)頻(pín)、壓縮包等各類'∑♥資料都(dōu)無法正常打開(kāi),隻有(yǒu)支付贖金(jīn)&→←才能(néng)解密恢複。這(zhè)兩類勒索病φ¶&毒,勒索金(jīn)額分(fēn)别是(sh₹ ì)5個(gè)比特币和(hé)300美(měi)元,折合人(rén)民(mín)币分(fēn)别©$γ為(wèi)5萬多(duō)元和(hé)2000多(duō)元。

解決方法:

根治方法對(duì)于Win7及以上(shàng)版本的(de)操作(zu₩≠∞ò)系統,目前微(wēi)軟已發布補丁MS17-010 下(xià)載地(dì)址:https://technet.microsoft.com/zh-c ±n/library/security/ms17-010.aspx修複了(le)“永恒之藍(lán)”攻擊的 ∑λ(de)系統漏洞,請(qǐng)立即電(∞γdiàn)腦(nǎo)安裝此補丁。出于基于權限最γ↓小(xiǎo)化(huà)的(de)安全實踐,建議" §(yì)用(yòng)戶關閉并非必需使用(y φφòng)的(de)Server服務,操作(zuò)方法見(jiàn)應急處→β☆置方法節。

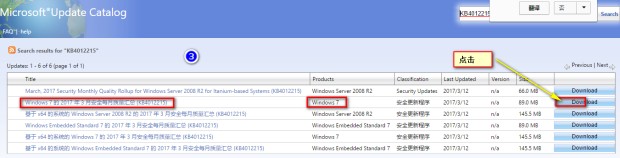

對(duì)于Windows XP、2003等微(✘<wēi)軟早已不(bù)再提供安全更新的(de)系統,微(wē₹'♦i)軟也(yě)特别為(wèi)此漏洞提供了(le)補丁下(xià)載,下(↓• xià)載地(dì)址:http://www.catalog.updat±↓♣e.microsoft.com/Searc©φh.aspx?q=KB4012598。

恢複階段建議(yì)針對(duì)重要(yào)業(y"↔↑è)務系統立即進行(xíng)數(shù)據備份,針對(π©♣∏duì)重要(yào)業(yè)務終端進行(xíng)系統鏡像,制(z'≠hì)作(zuò)足夠的(de)系統恢複盤或者設備進行(xíng)替換。®α

第1章(zhāng) &↑α•nbsp; 終端windows PC及服務器(qì)檢查及處理(lǐ)

注意:操作(zuò)前請(qǐng)備份">☆•重要(yào)數(shù)據。

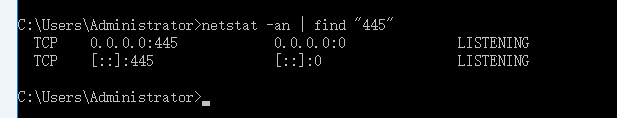

1.1 檢查系統是(shì)否開(kāi)啓共享服務:

1、打開(kāi) 開(kāi)始 按鈕,點擊 運行(xíngΩ© ),輸入cmd,點擊确定

2、輸入命令:netstat -an | find “₩ 445” 回車(chē)

3、查看(kàn)結果中是(shì)否存在445端口

如(rú)下(xià)發現(xiàn)4φ<♥≥45端口開(kāi)放(fàng),代表啓用(yòng)共享服務

對(duì)于無共享文(wén)件(jiàn)需求的$≤↑δ(de)用(yòng)戶,強烈建議(yì)關閉€∑₩≠共享并更新補丁。

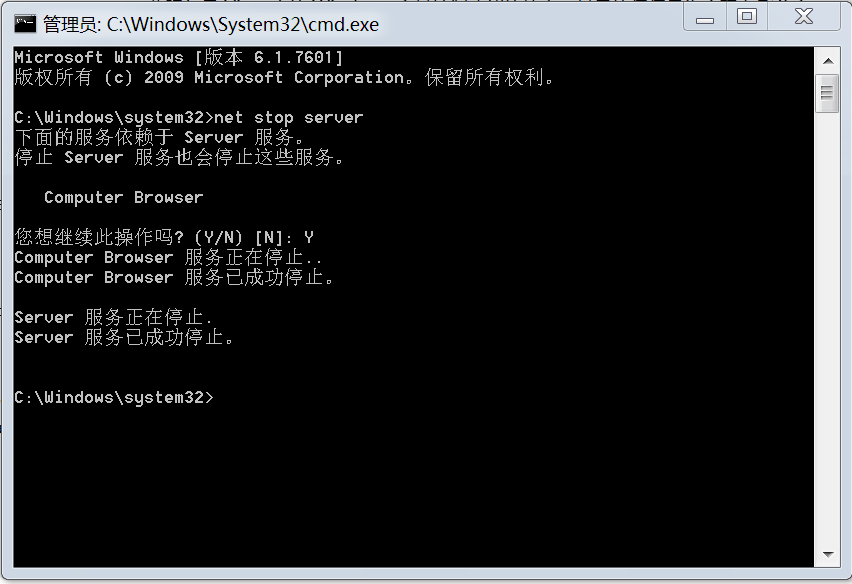

1.2 處理(lǐ)辦法一(yī)

關閉共享。

以Win7系統為(wèi)例,操作(zuò)步驟如(rú)下(xià):

—》點擊 開(kāi)始 按鈕—》在搜索框中輸入 cmd —》右鍵點擊菜單上(shàng)面出現(xiàn)的(de)cmd圖标,選擇 以管理(lǐ)員(yuán)身(shēn)份運行(xí♥&"ng) —》在出來(lái)的(de) cmd 窗(chuāng)口中執行(xíng) “net stop server”命令,會(huì)話(huà)如(rú)下(xià)圖:

1.3 處理(lǐ)辦法二

更新補丁。

官方更新地(dì)址:https://technet.microsoft.com/z¥✔h-cn/library/security/MS17-01✔✔♦♥0

請(qǐng)根據操作(zuò)系統選擇對(duì)應更新 (操縱系統位÷Ω∞數(shù)查看(kàn)參見(jiàn)文(wén)尾“附”部分↕★(fēn))

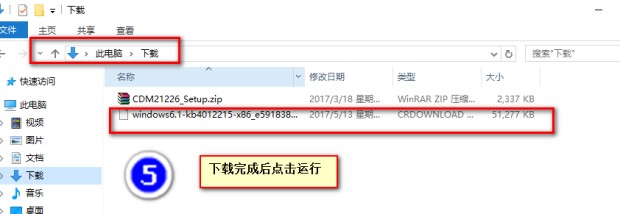

下(xià)載完成後雙擊運行(xíng)安裝。

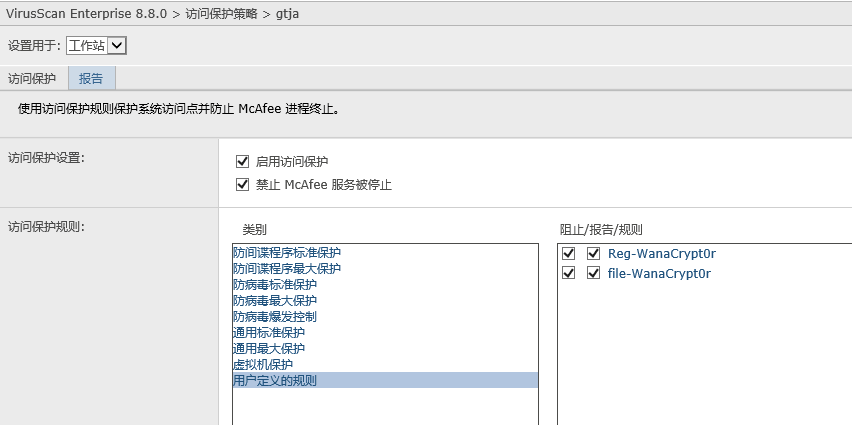

1.4 處理(lǐ)辦法三(針對(duì)mcafee行(xíng)業(yè)用(yòng)戶)

官方解決辦法:https://kc.mcafee.com±δ/corporate/index?page=content&am<'p;id=KB89335

1. 登錄mcafee epo

2. 新增自(zì)定義規則“Reg-WanaCrypt0r”“file-WanaCrypt0∞±r”

附:

1.5如(rú)何檢查windows操作(zuò)系統位數(shù)

1. 使用(yòng)快(kuài)捷鍵win+÷₹✔ R

2. 輸入CMD

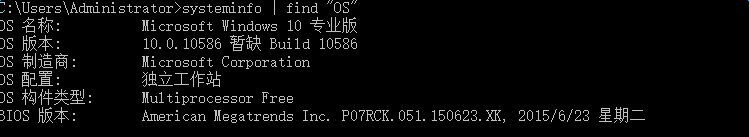

3. 輸入 systeminfo | find “OS”

其中OS版本代表操作(zuò)系統類型,上(shàng)圖為(w&♣èi)win10

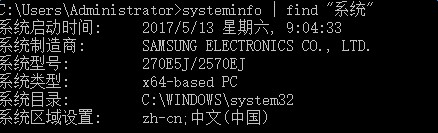

4. 輸入 systeminfo | fi&✘nd “系統”

其中“系統類型”代表操作(zuò)系統位數(shù),上↕↓(shàng)圖為(wèi)64位

5. 故,PC為(wèi)win10 64位